D'ici 2026, les solutions téléphoniques antidéflagrantes et conformes à la norme ATEX VoIP mains libres avec intelligence artificielle seront indispensables pour garantir la sécurité et la continuité des opérations dans les environnements industriels dangereux. Cette nécessité est alimentée par l'évolution des réglementations en matière de sécurité, les progrès technologiques et le besoin crucial d'une communication immédiate et fiable dans les zones à haut risque. Le marché plus large des téléphones industriels antidéflagrants, qui comprend souvent des systèmes téléphoniques VoIP mains libres avec intelligence artificielle avancés, devrait passer de 150 millions de dollars en 2024 à 250 millions de dollars d'ici 2033. Cette croissance souligne la demande croissante d'outils de communication robustes tels que les interphones visuels à empreinte digitale IP et les interphones ferroviaires.stations d'appel d'urgenceet des interphones vidéo industriels, le tout intégré dans un système fiablesystème d'interphone IP.

Points clés à retenir

- D'ici 2026, antidéflagrantTéléphones mains libres VoIP avec IAsera très important pour la sécurité dans les sites industriels dangereux.

- Ces téléphones spéciaux permettent aux travailleurs de communiquer clairement et en toute sécurité, même dans des zones bruyantes ou dangereuses.

- L'intelligence artificielle intégrée à ces téléphones aide à gérer les urgences en comprenant les appels, en établissant des résumés et en localisant précisément les lieux.

- Ces téléphones sont conçus pour résister aux conditions difficiles et répondent à des normes de sécurité strictes comme la norme ATEX.

- Ils se connectent facilement aux autres systèmes de l'usine pour rendre le travail plus sûr et plus efficace.

L’évolution du paysage des environnements industriels dangereux

Comprendre les zones dangereuses et les risques inhérents

Les environnements industriels dangereux présentent des risques importants, exigeant une classification précise etmesures de sécurité robustesCes zones sont classées selon la probabilité et la durée des conditions présentant des risques d'incendie ou d'explosion. Ces conditions sont définies par la présence de gaz inflammables, de vapeurs, de poussières combustibles ou de fibres inflammables. Les installations nord-américaines utilisent le système de classes/divisions, défini par le Code national de l'électricité (NEC) et le Code canadien de l'électricité (CEC). À l'échelle internationale, et de plus en plus en Amérique du Nord, le système de zones est courant. Ces deux systèmes définissent les exigences de sécurité pour les équipements électriques en atmosphères explosives.

| Classe | Définition |

|---|---|

| Classe I | Endroits où des gaz ou des vapeurs inflammables peuvent être présents. |

| Classe II | Lieux où se trouvent des poussières combustibles. |

| Classe III | Lieux où des fibres inflammables sont présentes dans l'atmosphère. |

Le système de zones affine encore ces classifications :

| Gaz | Poussière | Caractéristiques de la zone dangereuse |

|---|---|---|

| Zone 0 | Zone 20 | La présence d'une atmosphère dangereuse est très probable et peut se maintenir pendant de longues périodes (plus de 1 000 heures par an) voire de façon continue. |

| Zone 1 | Zone 21 | Une atmosphère dangereuse est possible, mais il est peu probable qu'elle soit présente pendant de longues périodes (>10 <1000 heures par an). |

| Zone 2 | Zone 22 | Une atmosphère dangereuse est peu susceptible d'être présente en fonctionnement normal ou seulement de manière sporadique et pour de courtes périodes (<10 heures par an). |

Outre les risques d'explosion, les travailleurs sont exposés à divers dangers chimiques. Parmi ces dangers figurent des agents asphyxiants comme le sulfure d'hydrogène, des corrosifs comme l'acide sulfurique et des irritants comme le chlore gazeux. L'exposition à ces produits chimiques entraîne souvent des problèmes de santé différés, tels que des cancers, des maladies pulmonaires ou des lésions neurologiques, qui se manifestent des années plus tard. Ce délai d'apparition des symptômes signifie que les travailleurs peuvent, sans le savoir, perpétuer des pratiques dangereuses, aggravant ainsi les dommages au fil du temps.

Impératifs réglementaires : ATEX, IECEx et normes internationales

Des cadres réglementaires stricts encadrent les équipements et les pratiques en atmosphères explosives. ATEX et IECEx sont deux normes majeures garantissant la sécurité. La directive européenne ATEX est obligatoire au sein de l'UE/EEE et porte sur la sécurité des équipements en atmosphères explosives. La certification internationale IECEx offre une reconnaissance mondiale et harmonise les normes à l'échelle internationale.

| Fonctionnalité | ATEX | IECEx |

|---|---|---|

| Portée | Directive européenne, obligatoire au sein de l'UE/EEE | Système de certification international, reconnaissance mondiale |

| But | Garantit la sécurité des équipements en atmosphères explosives au sein de l'UE | Facilite le commerce international en harmonisant les normes à l'échelle mondiale |

| Conformité | Exige le marquage CE, le symbole Ex et la notification d'assurance qualité (QAN). | Exige un certificat de conformité IECEx (CoC) basé sur ExTR et QAR |

Outre ces normes, d'autres normes essentielles existent. La norme UL 121201 est obligatoire pour les sites américains, en plus des exigences de l'OSHA et des assurances. L'OSHA exige que tous les appareils électriques installés dans les zones classées soient certifiés par un laboratoire d'essais reconnu au niveau national (NRTL), tel que UL ou Intertek. Le non-respect de ces normes peut entraîner des poursuites judiciaires, la fermeture des sites et des sanctions financières. Les normes évoluent constamment en raison de la numérisation et de l'automatisation ; les autorités collaborent pour harmoniser certaines normes, tandis que les législations et les risques locaux engendrent des différences.

Le coût des défaillances : incidents de sécurité et temps d'arrêt

Le non-respect de la réglementation relative aux environnements dangereux entraîne de graves conséquences financières et juridiques. Les entreprises s'exposent à des amendes et des pénalités considérables, allant de plusieurs milliers à plusieurs millions de dollars, selon la gravité de l'infraction et s'il s'agit d'une récidive. La non-conformité provoque souvent des retards et des arrêts de production, engendrant des pertes de revenus et des retards. Par exemple, l'effondrement d'une tranchée sur un chantier, ayant entraîné des mises en demeure de l'OSHA et la fermeture du site, a engendré 500 000 $ de pertes directes et indirectes.

Les répercussions vont jusqu'à l'augmentation des primes d'assurance, car un historique de non-conformité accroît le profil de risque d'une entreprise. La réputation est également mise à mal : l'examen public et la couverture médiatique négative érodent la confiance des clients et nuisent à l'image de marque. Les frais juridiques et les règlements à l'amiable avec les organismes de réglementation ou les tiers peuvent se chiffrer en millions. Un arrêt imprévu de la production, dû à un accident électrique, a interrompu les opérations pendant 48 heures, entraînant des pertes de production et des réparations s'élevant à 350 000 $. Ces incidents soulignent l'impérieuse nécessité de mettre en place des mesures de sécurité proactives et de respecter la réglementation.

L'essor des téléphones mains libres VoIP à intelligence artificielle dans les applications critiques pour la sécurité

Pourquoi la VoIP est supérieure pour les zones dangereuses

La technologie VoIP offre des avantages considérables pour la communication dans les environnements industriels dangereux. Elle garantit une qualité vocale supérieure, même dans les environnements bruyants, assurant ainsi une communication claire. Cette clarté est cruciale lorsque chaque mot peut avoir un impact sur la sécurité. Les systèmes VoIP s'intègrent facilement à l'infrastructure de communication existante grâce à leur compatibilité avec diverses plateformes VoIP. Cette intégration simplifie le déploiement et réduit le besoin de câblage supplémentaire.

La VoIP offre également une grande évolutivité, s'adaptant ainsi aux besoins opérationnels changeants. Elle permet de réduire les coûts de maintenance par rapport aux systèmes de communication traditionnels. De plus, la VoIP s'intègre aux plateformes de communications unifiées, améliorant ainsi l'efficacité opérationnelle globale. La possibilité de se connecter aux services des opérateurs télécoms via la VoIP SIP standard offre des options de connexion PBX numérique et d'intégration aux systèmes téléphoniques de bureau. Cette technologie améliore la qualité audio grâce à une transmission « 4 fils » sans ronflement, bruit ni perte de boucle lors de l'utilisation de fournisseurs de tonalité VoIP. La flexibilité des normes VoIP, largement répandues, permet l'intégration de divers matériels tiers. Les composants du système se connectent via des réseaux IP/Ethernet standard, permettant la gestion de plusieurs canaux audio et leur contrôle via une seule prise RJ-45. Cette connectivité permet de réaliser des économies potentielles en souscrivant au service via des fournisseurs de tonalité VoIP.

Fonctionnement mains libres : améliorer la mobilité et la sécurité des travailleurs

Le fonctionnement mains libres améliore considérablement la mobilité et la sécurité des travailleurs dans les environnements industriels dangereux. Les appels vocaux et vidéo mains libres optimisent la communication entre le terrain et la salle de contrôle, notamment lors des inspections ou des situations d'urgence. Cette fonctionnalité permet aux travailleurs de garder les mains libres pour les tâches essentielles.

Les dispositifs portables, tels que les casques avec microphone intégré, facilitent la communication entre les travailleurs sans distraction. Plus pratiques que les téléphones traditionnels grâce à leur petite taille, leur légèreté et leur confort, ces appareils simplifient également la gestion de l'information en assurant la transmission, le stockage et l'affichage sécurisés des données, ainsi qu'un accès rapide aux documents et aux notifications. Les casques de réalité assistée à commande vocale offrent une véritable utilisation mains libres. Ils permettent aux travailleurs de première ligne d'accomplir leurs tâches en toute sécurité et efficacité. Dotés d'une réduction de bruit et d'une reconnaissance vocale exceptionnelles, ces dispositifs permettent un contrôle par de simples commandes vocales, sans avoir à appuyer sur des boutons. Le micro-écran, positionné sous le champ de vision, peut être déplacé pour ne pas gêner la vision ni les mouvements.Téléphone mains libres VoIP avec IALe système tire parti de ces capacités pour offrir une sécurité inégalée.

L'avantage de l'IA dans la réponse aux urgences

L'intégration de l'IA aux téléphones mains libres offre des avantages considérables pour les interventions d'urgence. La transcription en direct avec traduction automatique aide les opérateurs à comprendre les appelants qui parlent des langues inconnues, dont l'élocution est incohérente ou qui parlent trop vite. Cette fonctionnalité permet une vérification des informations en temps réel. L'IA génère également des résumés d'incidents en temps réel. Elle utilise les détails transcrits pour créer automatiquement des résumés en quelques secondes, offrant ainsi une vision plus claire de la situation. La détection de mots clés renforce la sécurité des intervenants et la supervision. Le système détecte des mots clés spécifiques, comme la présence d'une arme, et les signale immédiatement. Il alerte également les superviseurs en cas d'appels critiques, tels que des instructions de réanimation cardio-respiratoire pour un enfant, garantissant ainsi le respect des protocoles et apportant un soutien aux opérateurs. L'intégration de la vidéo en direct des appelants offre une meilleure compréhension de la situation. Les répartiteurs peuvent ainsi voir ce que vivent les appelants, décelant potentiellement des détails non rapportés verbalement et renforçant la sécurité des agents.

L'analyse audio par IA, à la recherche de mots-clés ou de signaux de détresse, permet au système de prioriser les appels urgents et d'alerter automatiquement les services d'urgence compétents. Il peut, par exemple, détecter une urgence médicale ou une menace à la sécurité. Les services de géolocalisation, également basés sur l'IA, localisent précisément le point d'assistance et guident les intervenants directement sur les lieux. Des algorithmes de réduction du bruit, eux aussi basés sur l'IA, filtrent les bruits de fond, garantissant une transmission vocale claire, essentielle dans les environnements opérationnels bruyants. La fonction de commande vocale permet au personnel d'utiliser les systèmes de communication en mode mains libres, pour passer des appels, envoyer des messages ou accéder à des informations grâce à de simples instructions vocales. Ce système avancéTéléphone mains libres VoIP avec IACe système réduit considérablement les délais d'intervention d'urgence. L'IA utilise des modèles prédictifs pour analyser en continu les données des capteurs, identifiant les variations subtiles de pression ou de température qui précèdent les crises. Ceci permet des alertes plus précoces que les alarmes fixes, distinguant les véritables signes avant-coureurs de danger des variations inoffensives. Il en résulte des réponses plus rapides et plus fiables, offrant un temps précieux pour intervenir en toute sécurité. L'IA recalcule dynamiquement les limites de contrôle optimales en temps réel grâce à l'analyse des données des capteurs par des algorithmes d'apprentissage. Ces limites s'adaptent à l'évolution du risque, évitant les déclenchements intempestifs qui interrompent la production et garantissant le maintien des opérations dans les marges de sécurité. L'IA étudie l'historique des événements pour différencier les perturbations du processus des menaces émergentes, réduisant ainsi les alertes intempestives qui surchargent le personnel. Elle regroupe les alarmes connexes lors d'incidents et les classe par niveau de risque, limitant ainsi leur nombre et permettant aux opérateurs de réagir plus rapidement et de se concentrer davantage sur les dispositifs de sécurité critiques. L'IA fournit un guidage étape par étape lors des situations d'urgence en analysant les données du processus en temps réel et l'historique des interventions. Elle recommande des séquences de réponse efficaces, réduisant la charge cognitive des opérateurs, notamment les moins expérimentés, et permettant des interventions d'urgence plus rapides.

Principales caractéristiques et avantages du téléphone mains libres VoIP IA antidéflagrant et ATEX 2026

Robustesse et durabilité pour les conditions extrêmes

Les téléphones antidéflagrants et certifiés ATEX doivent résister aux environnements industriels les plus extrêmes. Les fabricants conçoivent ces appareils avec des matériaux et des principes d'ingénierie spécifiques afin de garantir leur robustesse. Des boîtiers robustes contiennent les explosions internes, empêchant ainsi l'inflammation d'atmosphères dangereuses externes. Des conduits d'évacuation des flammes permettent aux gaz de s'échapper en toute sécurité pendant leur refroidissement. Une conception efficace de la dissipation thermique empêche les températures internes d'atteindre les seuils d'inflammation des gaz ou poussières environnants. L'étanchéité des conduits empêche la propagation des flammes ou des vapeurs à travers les systèmes de câblage.

Les fabricants sélectionnent les matériaux en fonction de leurs propriétés spécifiques :

- Aluminium:Ce matériau offre une construction légère, une excellente conductivité thermique et une résistance à la corrosion. Il dissipe efficacement la chaleur.

- Acier inoxydable:Il offre une résistance exceptionnelle et résiste à la corrosion due aux produits chimiques et à l'eau salée, assurant ainsi sa durabilité même dans des conditions difficiles.

- Fonte :Ce matériau offre robustesse et résistance aux chocs. Il absorbe et dissipe efficacement l'énergie lors d'éventuelles explosions.

- Matériaux non métalliques (polyester renforcé de fibres de verre, polycarbonate) :Ces matériaux offrent une résistance à la corrosion, une isolation électrique et un poids réduit. Ils sont performants en milieux corrosifs.

- Matériaux d'étanchéité (silicone, néoprène) :Ces matériaux garantissent une intégrité antidéflagrante. Ils empêchent la pénétration de poussière, d'humidité et de gaz dangereux, tout en offrant flexibilité et résistance aux températures extrêmes.

Des certifications rigoureuses attestent de la robustesse de ces téléphones. Parmi celles-ci figurent la directive ATEX (Atmosphères Explosibles) 2014/34/UE et la norme internationale IECEx. D'autres normes essentielles incluent UL (Underwriters Laboratories), notamment les normes UL 698 et UL 913, spécifiques aux environnements dangereux. Les appareils bénéficient souvent d'un indice de protection IP65/IP67 contre la poussière et l'eau, ainsi que de certifications de sécurité intrinsèque telles que la norme IEC 60079-0. Par exemple, le marquage ATEX de catégorie 2, tel que ATEX II 2G Ex ib IIC T4 (IECEx Gb), garantit la conformité aux exigences de sécurité les plus strictes.

Communication d'une clarté cristalline grâce à la réduction du bruit

Dans les environnements industriels bruyants, une communication claire est primordiale. Les technologies avancées de réduction du bruit intégrées aux téléphones antidéflagrants améliorent considérablement la clarté des communications. Ces systèmes permettent une réduction du bruit jusqu'à 30 dB dans les zones ciblées, permettant ainsi aux opérateurs de communiquer efficacement malgré des niveaux de bruit ambiant élevés. Les matériaux amortissants et absorbants réduisent davantage la réverbération et l'écho, améliorant ainsi la clarté acoustique dans des environnements tels que les aciéries.

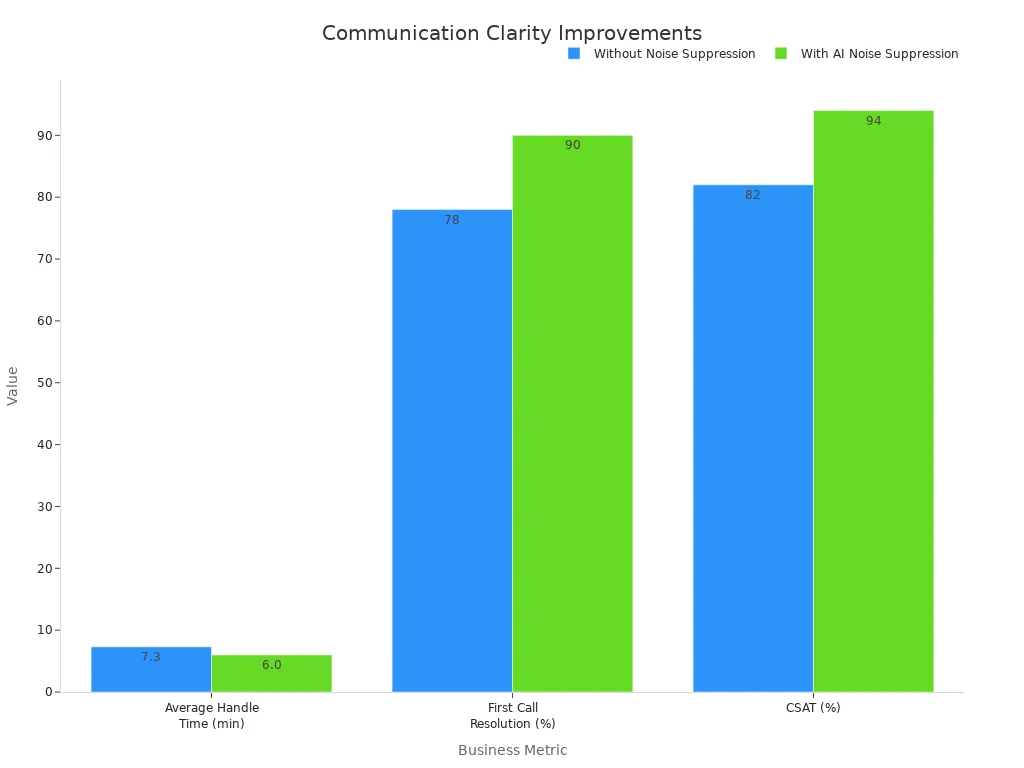

La suppression du bruit par intelligence artificielle offre des améliorations mesurables en termes d'efficacité opérationnelle. Elle réduit le temps de traitement moyen (TTM) des communications, augmente le taux de résolution au premier appel (RPA) et améliore la satisfaction client (CSAT).

Ce graphique illustre les avantages concrets de la réduction du bruit par l'IA. Il montre une réduction de 18 % du temps de traitement moyen, une augmentation de 12 % de la résolution au premier appel et une amélioration de 14 % de la satisfaction client. Ces améliorations se traduisent directement par une résolution plus rapide des incidents et une sécurité opérationnelle accrue.

Intégration transparente avec les systèmes SCADA, PAGA et IoT

Les systèmes de communication industrielle modernes doivent s'intégrer parfaitement aux infrastructures de contrôle et de surveillance existantes. Les systèmes téléphoniques VoIP mains libres antidéflagrants avec intelligence artificielle offrent des capacités d'intégration polyvalentes avec les systèmes SCADA (Supervisory Control and Data Acquisition), PAGA (Public Address and General Alarm) et IoT (Internet of Things).

Les méthodes d'intégration comprennent :

- Intégration analogique :Les téléphones se connectent directement aux ports analogiques des systèmes PAGA ou utilisent de simples relais pour l'activation de l'alarme.

- VoIP/SIP :Cette méthode numérique offre des connexions flexibles au réseau de l'établissement. Elle permet des fonctionnalités avancées telles que la numérotation automatique et les messages préenregistrés.

- Intégration des E/S numériques :Cette méthode utilise de simples signaux marche/arrêt pour la liaison directe du système. Un système d'alarme peut, par exemple, déclencher un message d'évacuation.

- Convertisseurs de protocoles et passerelles :Ces dispositifs servent d'intermédiaires entre les systèmes. Ils garantissent une communication unifiée lorsque différents protocoles sont utilisés.

- Intégration du système de contrôle centralisé :Un système centralisé surveille et coordonne tous les dispositifs de sécurité. Il offre une vue d'ensemble complète et une gestion efficace des situations d'urgence.

L'intégration transparente offre de nombreux avantages :

- Productivité accrue :Les systèmes intégrés permettent une communication en temps réel entre les opérateurs et les machines. Ils optimisent les plannings de production et minimisent les temps d'arrêt imprévus.

- Amélioration de la prise de décision :Les systèmes de données unifiés fournissent des informations cohérentes et exploitables. Les dirigeants prennent des décisions éclairées, basées sur les tendances et les analyses.

- Réduction des coûts :Les systèmes intégrés éliminent les processus redondants et optimisent l'utilisation des ressources. Ils permettent de réaliser d'importantes économies sur le long terme.

- Flexibilité:Un environnement bien intégré s'adapte aux nouvelles technologies et aux nouveaux processus, ce qui garantit la compétitivité de l'entreprise.

- Surveillance et diagnostic à distance :Cela permet une maintenance prédictive et un dépannage rapide. Cela minimise les interruptions d'exploitation.

- Évolutivité et flexibilité :Ces systèmes prennent en charge une large gamme d'appareils et d'applications. Ils permettent d'ajouter de nouveaux appareils et fonctionnalités selon les besoins.

- Automatisation des processus :L'intégration améliore l'automatisation des processus en fournissant des données et des diagnostics en temps réel. Elle optimise les flux de production et permet des ajustements et un contrôle précis.

- Réduire les erreurs humaines :L'automatisation des tâches répétitives et complexes minimise les risques d'erreur humaine. Cela accroît la fiabilité et renforce la sécurité.

- Rentabilité :L'intégration réduit les coûts d'installation et de maintenance en limitant le câblage et en simplifiant la configuration. Les fonctionnalités de maintenance prédictive diminuent les pannes imprévues et les coûts de réparation.

Sécurité renforcée : chiffrement des données et protection du réseau

Les téléphones antidéflagrants et certifiés ATEX fonctionnent dans des environnements où l'intégrité des communications et la sécurité des données sont aussi essentielles que la sécurité physique. Un chiffrement robuste des données et des mesures de protection du réseau garantissent la sécurité des informations sensibles et empêchent tout accès ou manipulation non autorisés. Ces systèmes intègrent plusieurs fonctionnalités de sécurité avancées pour assurer des communications sécurisées.

Les téléphones VoIP antidéflagrants prennent en charge le protocole de chiffrement SRTP, qui sécurise les communications vocales. Ils intègrent également un mécanisme de vérification des informations, garantissant l'authenticité des données. Ces systèmes utilisent les protocoles UDP, TCP et TLS pour le transport, assurant une transmission de données flexible et sécurisée. Un serveur de confiance SIP fait office de protection contre les attaques, prévenant ainsi les intrusions malveillantes. La gestion des certificats HTTPS sécurise les configurations web. Les fichiers de configuration sont également chiffrés, offrant une protection supplémentaire. De plus, les protocoles OpenVPN et IEEE 802.1X renforcent la sécurité du réseau et le contrôle d'accès.

Les systèmes de communication industrielle (ICS) sont exposés à divers risques de cybersécurité. Une validation insuffisante des données dans les logiciels ICS peut engendrer des vulnérabilités telles que des dépassements de tampon, des injections de commandes et des attaques XSS (Cross-Site Scripting). Les fonctionnalités de sécurité intégrées aux produits restent souvent inactives par défaut, les rendant inefficaces si elles ne sont pas explicitement activées. Les vulnérabilités liées à la configuration des communications et des réseaux constituent également des menaces importantes. Parmi celles-ci figurent les flux de données inutilisés, susceptibles d'entraîner une exfiltration de données et des opérations non autorisées. L'insuffisance des journaux de pare-feu et de routeur complique l'identification de la cause première des incidents de sécurité. La communication en clair, courante dans les protocoles standards tels que Telnet, FTP et HTTP, permet aux attaquants d'écouter les communications, de détourner des sessions et de réaliser des attaques de type « homme du milieu ». Ceci expose des informations sensibles telles que les identifiants de connexion. L'absence de pare-feu ou une configuration incorrecte de ces derniers peuvent entraîner un flux de données non restreint entre les réseaux, permettant la propagation de logiciels malveillants et des accès non autorisés. De nombreux protocoles ICS sont dépourvus d'authentification, ce qui permet la manipulation de données ou de périphériques, les attaques par rejeu et l'usurpation d'identité des capteurs ou des utilisateurs. La plupart des protocoles de contrôle industriel sont dépourvus de mécanismes de vérification d'intégrité intégrés, ce qui permet des falsifications indétectables. Une authentification insuffisante des clients sans fil peut autoriser des connexions à des points d'accès non autorisés ou un accès non autorisé aux réseaux sans fil des systèmes de contrôle industriel.

Le tableau suivant met en évidence les vulnérabilités communes à divers protocoles industriels :

| Protocole | Manque d'intégrité | Manque de confidentialité | Manque de disponibilité | Absence d'authentification | Absence d'autorisation | Absence de chiffrement |

|---|---|---|---|---|---|---|

| DNP3 | ✓ | ✓ | ✓ | ✓ | ||

| Modbus | ✓ | ✓ | ✓ | |||

| CEI 60870-5-104 | ✓ | ✓ | ✓ | ✓ | ||

| CEI 61850 | ✓ | ✓ | ||||

| CEI 61400-25 | ✓ | |||||

| IEEE C37.118 | ✓ | ✓ | ✓ |

Les principes d'atténuation permettent de traiter ces problèmes de cybersécurité. La confidentialité empêche tout accès non autorisé aux informations sensibles des systèmes de contrôle industriel (ICS). La disponibilité garantit le maintien du contrôle du système afin d'éviter les pertes économiques. L'intégrité prévient les interruptions causées par des paquets de données manquants ou corrompus. Les mécanismes d'autorisation et d'authentification vérifient l'identité et empêchent l'élévation de privilèges non autorisée et la falsification de paquets.

Parmi les autres risques potentiels en matière de cybersécurité figurent les mots de passe non sécurisés, l'intégration de systèmes existants non sécurisés et une gestion inadéquate des accès fournisseurs ou tiers. Des pare-feu défaillants et une segmentation réseau insuffisante entre les systèmes de contrôle industriel (ICS) et les autres systèmes de l'organisation, ainsi que la connectivité Internet des dispositifs ICS/IoT, exposent des vulnérabilités. Des mises à jour logicielles et une gestion des correctifs irrégulières, souvent dues à la crainte d'interruptions de production, créent également des failles. Les communications non chiffrées et l'absence d'authentification des appareils compromettent davantage la sécurité.

Les stratégies d'atténuation permettent de traiter ces risques de manière exhaustive. Les organisations examinent leur architecture de sécurité actuelle et mettent à niveau leurs systèmes. Elles actualisent les mots de passe, appliquent des politiques de mots de passe robustes et envisagent de modifier les identifiants par défaut. Limiter les comptes à privilèges, y compris l'accès des tiers et des fournisseurs, et activer l'authentification multifacteur (AMF) sont des étapes cruciales. Identifier et examiner la connectivité du réseau ICS aux réseaux non-ICS garantit la mise en place de pare-feu, de la segmentation du réseau, du chiffrement des transmissions et de la gestion des accès. La mise en œuvre de solutions de surveillance du réseau, de journalisation des événements, d'alerte et de réponse automatisée assure la détection des menaces en temps réel. Il est également essentiel d'examiner les failles potentielles de cybersécurité des nouvelles technologies et de tester indépendamment les contrôles de sécurité. Évaluer les profils de risque cyber des fournisseurs et mettre en œuvre des plans d'atténuation ou de continuité d'activité renforce la chaîne d'approvisionnement. Établir des plans de réponse aux incidents, former le personnel et mener des examens et des simulations réguliers préparent les équipes aux violations potentielles. Proposer régulièrement des formations et des programmes de sensibilisation à la cybersécurité aux employés contribue à instaurer une solide culture de la sécurité.

Les systèmes industriels sont également ciblés par des menaces courantes telles que les logiciels malveillants, les rançongiciels, le phishing, les menaces internes et les vulnérabilités de la chaîne d'approvisionnement. Parmi les faiblesses des systèmes figurent les logiciels obsolètes, les systèmes non mis à jour et les accès distants non sécurisés. Un accès distant non sécurisé pour les fournisseurs et les sous-traitants peut exposer des systèmes critiques. Les composants tiers peuvent introduire des failles de sécurité s'ils ne sont pas correctement supervisés, notamment un codage de mauvaise qualité ou des bibliothèques obsolètes dans les systèmes embarqués.

Les stratégies d'atténuation de ces menaces comprennent la gestion des accès privilégiés (PAM), qui contrôle et surveille l'accès des utilisateurs disposant de privilèges élevés. La surveillance continue et la détection des anomalies offrent une visibilité en temps réel permettant de détecter rapidement les menaces et les vulnérabilités. L'apprentissage automatique identifie les écarts par rapport au comportement normal du système. Des solutions d'accès à distance robustes, des évaluations de sécurité approfondies des fournisseurs et des normes de sécurité appliquées via des SLA contrôlent l'accès des tiers. Les contrôles d'intégrité de la chaîne d'approvisionnement impliquent des audits de sécurité réguliers et des évaluations des fournisseurs. Il est essentiel d'imposer des pratiques de développement logiciel sécurisées aux fournisseurs et d'effectuer régulièrement des analyses de vulnérabilité et des tests d'intrusion sur les composants tiers. Les principaux contrôles de sécurité comprennent la segmentation du réseau, l'authentification multifacteur (MFA), la gestion des correctifs, le chiffrement des données, la surveillance des anomalies, les pare-feu, les systèmes de détection d'intrusion (IDS), des contrôles d'accès stricts, des sauvegardes régulières et des plans de réponse aux incidents. Les bonnes pratiques consistent à réaliser des évaluations régulières des risques, à appliquer le principe du moindre privilège, à gérer les correctifs en temps opportun, à utiliser l'authentification multifacteur, à chiffrer les données, à surveiller les anomalies, à dispenser des formations à la sécurité, à établir des plans de réponse aux incidents et à auditer le matériel et les logiciels. Ces mesures complètes garantissent la sécurité et la fiabilité des communications dans les environnements industriels dangereux.

Demande mondiale et tendances du marché des téléphones mains libres VoIP antidéflagrants à intelligence artificielle d'ici 2026

Zones géographiques à fort potentiel favorisant l'adoption

Les régions industrialisées du monde entier sont le principal moteur de l'adoption des solutions de communication antidéflagrantes. Les zones à forte activité pétrolière et gazière, minière et chimique ou de production d'énergie de grande envergure affichent une demande importante. Ces régions privilégient la sécurité des travailleurs et la continuité des opérations. Elles investissent dans des systèmes de communication de pointe pour répondre aux exigences réglementaires strictes. Les pôles industriels mondiaux, notamment en Europe, en Amérique du Nord et en Asie-Pacifique, sont à l'avant-garde de cette tendance.

Secteurs d'activité présentant la plus forte demande

Plusieurs secteurs industriels présentent les exigences les plus élevées en matière de communication antidéflagrante. Il s'agit notamment des mines, des aciéries, des usines chimiques, des centrales électriques et des opérations pétrolières et gazières. Ces environnements présentent des défis de communication uniques. Par exemple, les milieux industriels sont souvent caractérisés par des interférences importantes et des obstacles physiques. Ils nécessitent une connectivité sans fil ultra-fiable et une itinérance rapide. Les entreprises de services publics sont confrontées à des demandes croissantes, à des menaces de cybersécurité et à la nécessité d'infrastructures résilientes. Dans tous ces secteurs à forte demande, les systèmes de communication doivent gérer une densité élevée de terminaux pendant les périodes de pointe. Ils doivent également gérer les flux de population dynamiques et les besoins diversifiés en matière de consommation de données. Des exigences strictes en matière de sécurité et de support sont également courantes.

Perspectives d'avenir : innovations et technologies émergentes

Les futurs développements des systèmes téléphoniques VoIP mains libres antidéflagrants à intelligence artificielle intégreront des technologies de pointe. L'intégration de l'IA transforme les téléphones en outils opérationnels intelligents. Ces outils traitent les données, automatisent les tâches et améliorent la prise de décision. Des algorithmes de réduction du bruit basés sur l'IA filtrent les bruits de fond, garantissant ainsi une transmission vocale claire même dans les environnements bruyants. La fonction de commande vocale permet une utilisation mains libres des systèmes de communication. Le personnel peut ainsi passer des appels, envoyer des messages ou accéder à des informations grâce à de simples instructions vocales. La connectivité IoT assurera une surveillance en temps réel et un accès à distance, et s'intégrera également aux systèmes de gestion des bâtiments. Parmi les innovations, citons l'activation sans contact par la voix ou des capteurs de proximité. Des revêtements antibactériens intégrés et des surfaces autonettoyantes amélioreront l'hygiène. D'ici 2025, les systèmes modernes exploiteront l'IA pour détecter les anomalies et alerter automatiquement les intervenants, ce qui devrait permettre de réduire de 20 % la fréquence des incidents.

Mise en œuvre de votre solution de sécurité 2026 : une approche stratégique du téléphone mains libres VoIP avec IA

Évaluation de vos besoins : Évaluation complète du site

Les organisations doivent d'abord réaliser une évaluation approfondie de leur site. Cette étape permet d'identifier les difficultés de communication spécifiques et les risques pour la sécurité au sein de leurs environnements dangereux. Elles évaluent les types de zones dangereuses présentes et déterminent le risque d'explosion ou d'exposition à des produits chimiques. Cette évaluation comprend l'examen de l'infrastructure de communication existante et met en évidence les éventuelles lacunes en matière de couverture ou de fiabilité. Il est également crucial de bien comprendre les exigences réglementaires en vigueur. Cette évaluation complète constitue le fondement du choix de la solution de sécurité la plus appropriée et garantit que le système choisi répond à toutes les exigences opérationnelles et de sécurité.

Choisir le bon prestataire : points clés à prendre en compte

Choisir un fournisseur fiable est essentiel à la réussite de la mise en œuvre. Les entreprises doivent privilégier les fournisseurs possédant une vaste expérience des systèmes de communication industrielle. Le fournisseur doit proposer des produits conformes aux normes internationales telles que ATEX, CE, FCC, RoHS et ISO 9001. Un fournisseur performant offre des services intégrés, incluant la conception, l'intégration, l'installation et un support technique continu. Il doit également disposer de capacités de fabrication internes pour les composants essentiels, garantissant ainsi le contrôle qualité et la fiabilité des livraisons. Un fournisseur présent à l'international et justifiant d'une solide expérience dans des environnements exigeants et variés, tels que les secteurs pétrolier, gazier et des tunnels, apporte une expertise précieuse.

Formation et maintenance pour une fiabilité à long terme

Une formation adéquate et une maintenance régulière sont essentielles à la fiabilité à long terme de toute solution de sécurité. Tout le personnel utilisant le nouveau système de communication doit suivre une formation complète. Cette formation couvre le fonctionnement du système, les protocoles d'urgence et le dépannage de base. Un programme de maintenance régulier prévient les pannes inattendues et garantit un fonctionnement optimal du système. Ce programme inclut des inspections de routine, des mises à jour logicielles et des contrôles matériels. Une équipe d'assistance technique réactive intervient en cas de besoin. Cette approche proactive garantit que le système demeure un atout de sécurité fiable pour les années à venir.

D’ici 2026, les solutions téléphoniques VoIP mains libres IA antidéflagrantes et conformes à la norme ATEX représenteront une nécessité fondamentale. Il ne s’agit pas de simples mises à niveau. Ces systèmes avancés sont essentiels à la sécurité et à l’efficacité opérationnelles dans les environnements industriels dangereux. Les organisations doivent adopter cette technologie de manière proactive. Cela garantit un avenir plus sûr et plus connecté pour tout le personnel.Téléphone mains libres VoIP avec IAElle intègre la communication critique à la réponse intelligente, ce qui la rend indispensable.

FAQ

Qu'est-ce qu'un téléphone mains libres VoIP doté d'une intelligence artificielle ?

Un téléphone mains libres VoIP avec intelligence artificielle est un appareil de communication avancé. Il utilise la technologie VoIP (Voix sur IP) pour les appels et intègre l'intelligence artificielle (IA) pour des fonctionnalités améliorées, telles que la réduction du bruit et l'automatisation des interventions d'urgence. Il permet une utilisation mains libres même dans des environnements dangereux.

Pourquoi ces téléphones sont-ils essentiels dans les environnements industriels dangereux d'ici 2026 ?

Ces téléphones sont essentiels à la sécurité et à la continuité des opérations. Ils répondent aux normes de sécurité en vigueur. Ils assurent également une communication fiable et immédiate dans les zones à haut risque. Leurs certifications antidéflagrantes et ATEX garantissent un fonctionnement sûr.

Comment l'IA renforce-t-elle la sécurité de ces systèmes ?

L'IA renforce la sécurité grâce à plusieurs fonctionnalités. Elle assure la transcription en direct et la synthèse des incidents en temps réel. Elle détecte également les mots-clés et les signaux de détresse. La réduction du bruit par IA garantit une communication claire. Enfin, elle guide les intervenants vers les lieux précis.

Quelles sont les certifications dont bénéficient les téléphones antidéflagrants de Joiwo ?

Les téléphones antidéflagrants Joiwo bénéficient de nombreuses certifications internationales, notamment ATEX, CE, FCC, RoHS et ISO 9001. Ils sont également certifiés IP67 pour leur étanchéité, garantissant ainsi leur conformité aux normes de sécurité et de qualité internationales.

Ces systèmes peuvent-ils s'intégrer aux systèmes de contrôle industriels existants ?

Oui, ces systèmes offrent une intégration transparente. Ils se connectent aux systèmes SCADA, PAGA et IoT. Les méthodes d'intégration incluent les entrées/sorties analogiques, VoIP/SIP et numériques. Ceci garantit une communication unifiée et une efficacité opérationnelle accrue.

Date de publication : 28 janvier 2026